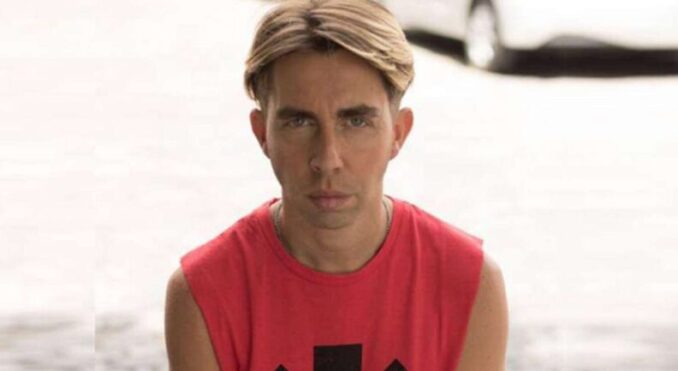

Crece el ciberdelito, a la 1.52 de la madrugada el actor Nicolás Maiques se quedó sin servicio de teléfono. Extrañado pero sin darse cuenta aun de lo que estaba pasando, empezó a recibir notificaciones constantes sobre los cambios de contraseña en sus redes sociales que luego lo dejarían sin poder acceder a todos sus perfiles. En cuestión de minutos, se quedó sin identidad digital: alguien se la había robado.

En plena madrugada y sin tener a quién llamar o cómo resolver lo que le estaba pasando, vio cómo alguien más estaba en total control de lo que le pertenecía y él se quedaba afuera de su propio nombre.

El robo de identidad es cada vez más común y, lamentablemente, cada vez más fácil de hacer. Incluso si tuvimos la precaución de utilizar doble factor de autenticación en todas las aplicaciones, alguien puede igual acceder a todos nuestros datos. No es necesario siquiera que el dueño haya cometido un error o que hubiera participado de alguna forma. Esta vez, la vulnerabilidad estuvo en la falta de seguridad de la empresa telefónica.

Esa madrugada una persona desconocida llamó a la empresa proveedora de servicio de teléfono y se hizo pasar por Nicolás. Dio su nombre y apellido, el DNI y fecha de nacimiento. Con sólo esos datos y una excusa (como puede ser el robo del teléfono), logró que la empresa le enviara el chip y así registrarlo en otro aparato celular y comenzar a ser, al menos digitalmente, Nicolás Maiques.

Como la víctima tenía todos sus perfiles de redes sociales con segundo factor de autenticación activado, todos los códigos de validación llegaban a ese chip y fue muy fácil para el delincuente poder acceder a las cuentas. El número de teléfono funciona hoy como una llave que permite ingresar no sólo a aplicaciones sociales sino también a las financieras (Bancos y billeteras virtuales) o de salud, exponiendo así datos muy privados y sensibles que pueden terminar en estafas económicas o, incluso, en extorsión para no divulgar los datos obtenidos.

Afortunadamente para Nicolás, no llegaron a robarle nada y sólo postearon unos videos enigmáticos en sus redes sociales. Ya pudo recuperar casi todos sus perfiles y aunque se puede decir que fue casi un final feliz, siendo que sus redes sociales son parte importante de su trabajo, perdió contratos con auspiciantes tras lo sucedido. No fue el caso de la conductora y locutora Marcela Baños, que denunció que en esta misma modalidad, utilizaron su identidad para estafar a contactos pidiéndoles dinero.

El robo de identidad no sólo involucra a la incapacidad de poder acceder a nuestras propias cuentas digitales: pueden servir incluso para cometer delitos mucho más graves. Desde vaciar las cuentas bancarias y pedir préstamos en nuestro nombre, hasta utilizar nuestra identidad para ingresar a sitios de actividades ilegales.

Otro de los grandes problemas es la irradiación de la usurpación de identidad. Hacerse pasar por uno y contactar a personas conocidas para cometer estafas o perjudicarlas de distintas formas. Este delito no tiene una sola víctima.

Dada la cantidad de casos que empezaron a surgir con esta modalidad es de esperar que las empresas comiencen a implementar mayores medidas de seguridad pero hasta que eso ocurra, los usuarios pueden contactarse con los proveedores y pedir específicamente que la reposición o cambio de chip se haga en forma presencial únicamente.

Otra forma de evitar perderlo todo, es configurar como segundo factor de autenticación a otra línea: puede ser un teléfono prepago o en otro chip si es que el teléfono es dual sim.

Lo importante es que no sea una línea asociada directamente a la persona susceptible de ser robada de la identidad digital.

Una tercera forma, que no involucra ningún dispositivo extra, es crear una cuenta de e-mail que no se utilice nunca en el teléfono y tener otras formas de recuperación que no sean factor de doble autenticación. Un ejemplo de esto son los códigos que se utilizan una sola vez. En la configuración de la casilla, en la sección de privacidad y seguridad, van a encontrar varias opciones para el recupero de la casilla en caso de hackeos.

Es importante que no se use en el teléfono para que el delincuente no sepa que hay otra casilla vinculada a las vulneradas que va a dar aviso en el momento en que alguien acceda. Desde ese e-mail van a recibir la posibilidad de rever o incluso revertir cambios de contraseña que se realizaron ilegalmente.

La tecnología intenta constantemente que podamos hacer cada vez más cosas necesitando menos esfuerzo. Sin embargo, hoy más que nunca es necesario prestar cada vez más atención y estar alerta: lo que se pone en juego es nuestra propia identidad.(TN)

LA